ISMS: Sicherheit, die Ihr Unternehmen wirklich schützt.

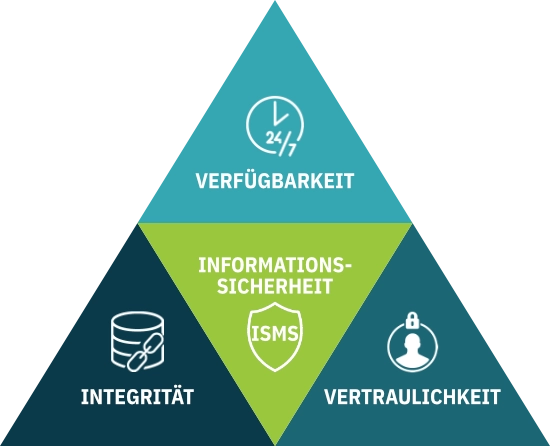

Die zunehmende Digitalisierung führt dazu, dass Unternehmen mit neuen Bedrohungen für ihre IT- bzw. Informationssicherheit konfrontiert werden. Um individuell notwendige Schutzmaßnahmen strategisch ableiten und ergreifen zu können und darauf aufbauend eine passende Strategie zum Schutz des Unternehmens entwickeln zu können, eignen sich Informationssicherheitsmanagementsysteme (ISMS).

Mit einer angemessenen Informationssicherheit können Unternehmen sich vor Gefahren schützen und diese abwehren, wirtschaftliche Schäden vermeiden sowie Risiken minimieren. Hierzu zählen nicht nur böswillige Aktionen wie Angriffe auf das Unternehmen durch Hacker, Sabotage oder Spionage, sondern z. B. auch Elementarschäden oder das versehentliche Löschen von Daten durch Mitarbeiter.